Dependencies 工具介绍

Dependencies 是一款用于分析 Windows 可执行文件(EXE、DLL、SYS 等)依赖关系 的轻量级工具。它是 Dependency Walker(depends.exe) 的现代替代品,专为 Windows 10+ 设计,能够检测 静态 & 动态 依赖项,支持 32 位和 64 位应用程序。

该工具适用于 开发人员、逆向工程、安全研究人员,可用于调试 DLL 加载问题、找出缺失的依赖项、分析动态链接库的调用关系。

Dependencies 主要功能

(1)依赖关系分析(DLL、EXE、SYS)

✅ 静态分析:检查 PE 文件的导入表,列出所有依赖库

✅ 动态分析:模拟加载过程,检查 Windows Loader 加载 DLL 的行为

✅ 递归分析:可跟踪多层依赖关系,分析嵌套 DLL

(2)API 解析 & 导出/导入函数

✅ 列出 EXE/DLL 需要的 API 函数(导入表)

✅ 查看 DLL 提供的所有 API(导出表)

✅ 检查特定 API 是否存在,是否被正确解析

(3)PE 结构解析

✅ 支持分析 PE 头信息、导入表、导出表、节表(Sections)

✅ 支持 ASLR、DEP、CFG 等 Windows 安全特性检测

(4)缺失 DLL 诊断

✅ 自动标记缺失的 DLL,帮助解决 “DLL Not Found” 问题

✅ 显示 DLL 加载路径,帮助分析 DLL 劫持(DLL Hijacking)

(5)支持多架构 & 多版本

✅ 支持 32-bit & 64-bit Windows 应用(x86 & x64)

✅ 支持 Windows 7 / 8 / 10 / 11,兼容 Visual Studio 生成的程序

适用场景

🔹 程序员:检查 Windows 应用程序依赖的 DLL,修复 “缺少 DLL” 问题

🔹 逆向工程:分析 PE 文件导入/导出函数,研究 Windows API 调用

🔹 安全研究:查找 DLL 劫持(DLL Hijacking)、恶意 DLL 注入点

🔹 系统管理员:排查软件兼容性问题,分析软件需要的依赖项

下载 & 使用

📌 GitHub 开源地址:

🔗 https://github.com/lucasg/Dependencies

📌 使用方法: 1️⃣ 下载 Dependencies.exe(无需安装,绿色版)

2️⃣ 拖入目标 EXE/DLL 或 手动打开文件

3️⃣ 查看依赖关系、缺失的 DLL、API 调用

4️⃣ 修复缺失的库(如 VC++ 运行库)

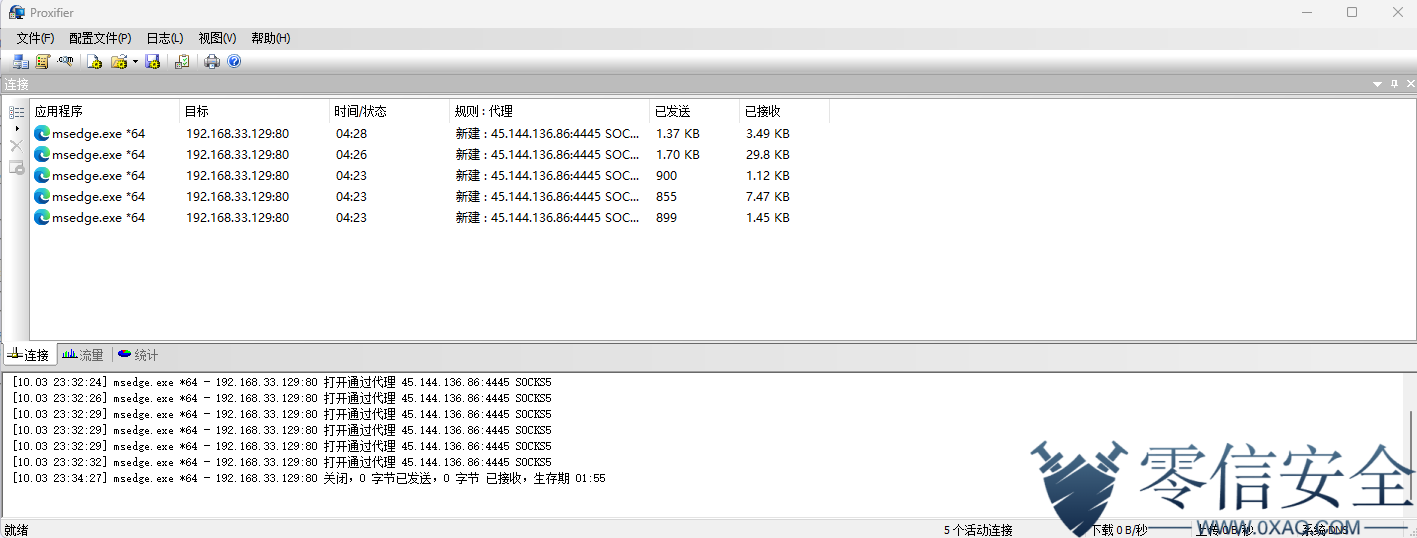

图片详情

![图片[1]-⚙️Dependencies【DLL反编译工具】 ⚙️ - 🧑💻零信安全社区👩💻-🧑💻零信安全社区👩💻](https://0xaq-1301316901.cos.ap-guangzhou.myqcloud.com/wp-content%2Fuploads%2Ftencent%2Fimg%2F166%2F166-1.png)

总结

✅ Dependencies 是 Dependency Walker 的现代替代品,适用于 Windows 10+

✅ 支持静态 & 动态 DLL 依赖分析,帮助开发者 & 逆向工程人员排查问题

✅ 可以检测缺失 DLL、导入导出函数、PE 结构,适用于 DLL 劫持分析

⚠️ 不支持 Linux & macOS,仅适用于 Windows PE 格式

暂无评论内容